Petya / ExPetr 開始全球爆發,別以為進行過 Win Update 就沒事,今次 Petya 比 Wannacry 更強。 unwire 教各位香港 Windows 用戶自救。

中招解決方法 :

發現電腦 Reboot 即關機 別等

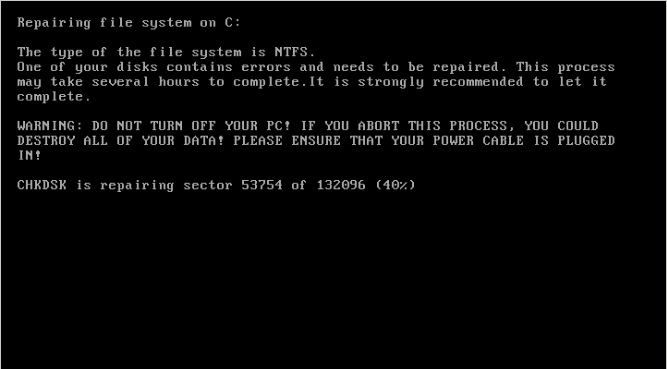

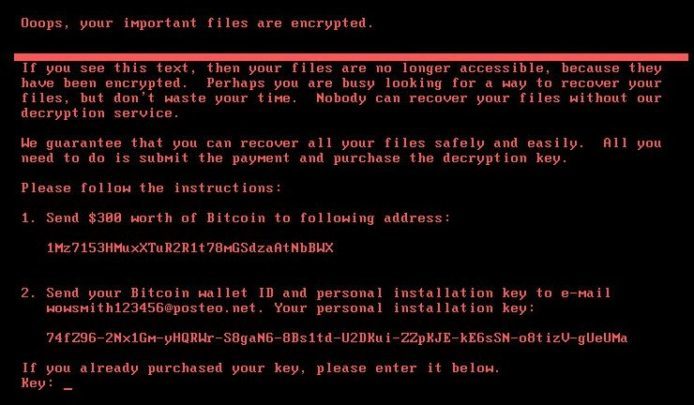

由於 Petya 需要 Reboot 後才進行加密程序,所以電腦用戶發現 Windows 突然 Hang 機無故重啟的話,一看到 Windows Logo 便立即關機。然後使用 Live CD Boot 機或把硬碟取出接駁到其他電腦進行清理/製作 Kill Switch / 備份。如果你讓它加密完成的話,你的電腦會顯示以下畫面就暫時無法救回來了,要等待保安公司找出救援方案。

預防方法 :

1.更改使用複雜的 Windows 密碼

如上次 Wannacry 爆發時你未更新電腦,請立即進行更新 。另外如果你未設有登入密碼或密碼過於簡單,請立即更改

2. 預先製作 Petya Kill – Switch (必做)

跟 WannaCry 一樣,Petya 也有自己的 Kill-Switch 自殺停止運作 ,製作這個 KILL Switch 非常簡單,但暫時只能防止目前版本,有變種的話便無效 (還是建議使用強密碼)

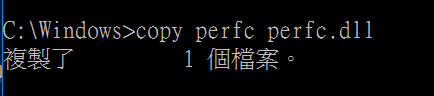

Step 1:

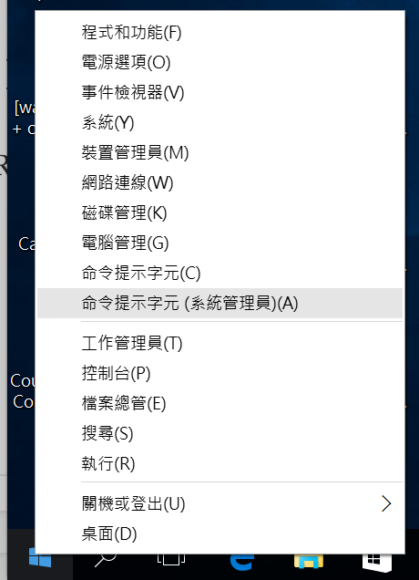

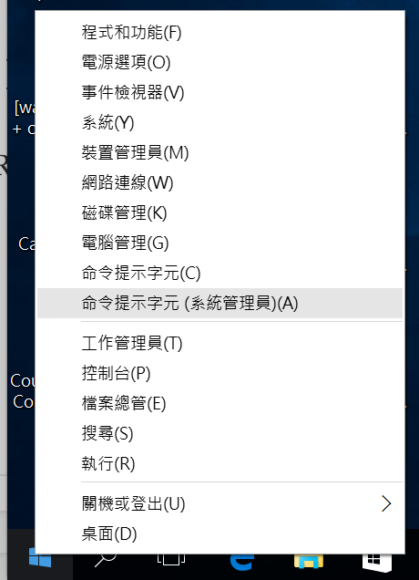

右按 Windows Logo,選擇命令提示字元 (系統管理員 )

Step 2:

輸入以下指令,目的為了在 Windows 資料夾中 (e.g C:\Windows) 建立一個 perfc 檔

cd.. (按 Enter)

copy con perfc (按 Enter)

(按 Ctrl + Z )

(按 Enter)

copy perfc perfc.dll (按 Enter)

copy perfc perfc.dat (按 Enter)

3. 安裝 MBRFilter (危急才用)

Cisco 於上年寫了一個叫 MBRFilter 的檔案以防止硬碟的 Sector 0 寫入, 這可以防止 Petya 更改 MBR 以進行加密。安裝這個需要有一定的 IT 基礎。<連結>

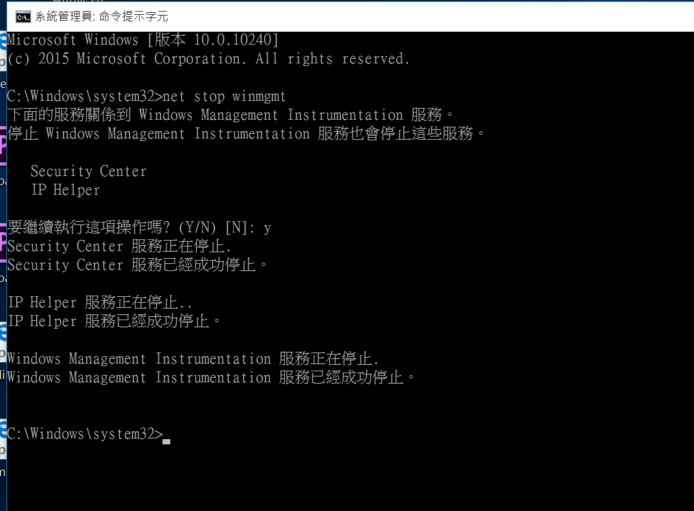

3. 關閉 WMI 服務 (危急才用)

關閉了 Windows 的遠端安裝服務,防止 Petya 透過網絡在你的電腦上安裝 (如果你電腦有使用 RDP 或其他遠端管理工具,關閉 WMI 後有機會不能使用,Windows Security Center 也會受影響)。因此小編不建議長期關閉,只能作 IT 人在用家未回到公司前,暫停擴散之用。

Step 1 :

右按 Windows Logo,選擇命令提示字元 (系統管理員 )

Step 2 :

輸入 net stop winmgmt (其後可用 net start winmgmt 重新開啟服務)

來源 : twitter@0xAmit

分享到 :

最新影片