在今年 3 月維基解密公佈的大批「Vault 7」文件及檔案中,曾詳細揭露出美國中央情報局(CIA)如何入侵 iOS、Android 及 Samsung 智能電視等裝置的方法。不過原來 CIA 的監控工作不止於此,因為在維基解密近日公開的最新文件中,就顯示他們亦有方法可以入侵各種 Wi-Fi 路由器(router),據報至少有 200 多款不同型號裝置受到影響。

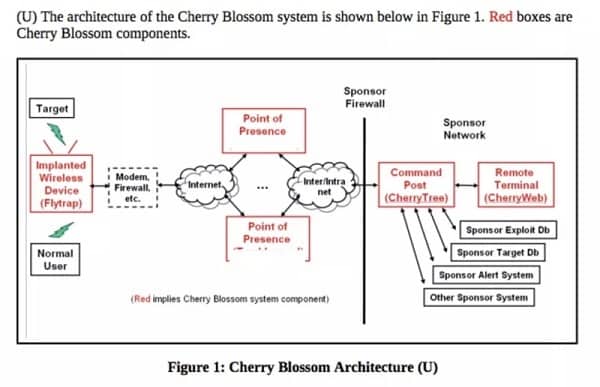

據維基解密公開的最新文顯示,今次 CIA 進行的這項監控計劃名為 CherryBlossom,其最大特點是入侵過程中 CIA 會將自家製的 FlyTrap 去取代路由器原有的固件,由於不少路由器都可透過無線網絡升級固件,因此期間 FlyTrap 無需經過物理接觸即可植入裝置內。一旦 FlyTrap 成功入侵,CIA 即可實行各種監控工作,比如除監控網路流量去收集各種資料外,同時更能安裝其他惡意軟件,比如可以截取鍵盤輸入記錄,又或者控制其他連網裝置的鏡頭及收音咪等。

除此之外,CIA 更可以將受感染裝置的流量轉移到其他預定伺服器再加以利用,又或者強行將用戶帶來各種特定網頁上。文件同時亦提到 CIA 主要會利用一個名為 CherryWeb 的平台去監控受 FlyTrap 感染的裝置,而收集監控資料的伺服器代號為 CherryTree。留意在其中一份沒有註明日期的文件中,就列出了超過 200 款可被攻擊的路由器型號清單,當中包括香港常見的牌子,雖然絕大部份屬於舊較型號,但估計現時仍有不少人在使用。

來源:WikiLeaks

分享到 :

最新影片